Secure Boot بخشی از مشخصات UEFI است و تضمین می کند که فقط کدهای قابل اعتماد برای شروع فرآیند بوت کردن سیستم عامل اجرا می شود.

محققان Eclypsium دریافتند که سه بوت لودر UEFI تایید شده توسط مایکروسافت دارای آسیبپذیریهایی هستند که امکان دور زدن ویژگی Windows Secure Boot و اجرای کد بدون امضا را فراهم میکند.

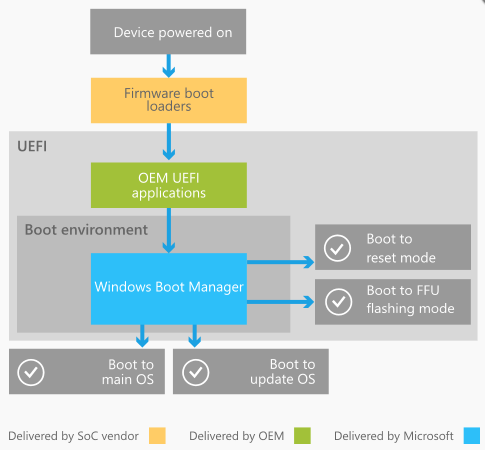

Overview of the boot process on UEFI system

source: Microsoft

مایکروسافت یک بهروزرسانی امنیتی منتشر کرد که امضای ماژولهای آسیبپذیر UEFI را به DBX اضافه میکند. Eclypsium اشاره میکند که بهرهبرداری از آسیبپذیریهای بوتلودرهای Eurosoft و CryptoPro Secure Disk را میتوان به راحتی با استفاده از اسکریپتهای راهاندازی، خودکار کرد.

محققان Eclypsium میگویند که بهرهبرداری از CVE-2022-34302 آسانتر از بهرهبرداری از دو نقص دیگر است و دشمنان "به احتمال زیاد" سعی میکنند از آن در حملات استفاده کنند.

مرکز هماهنگی Carnegie Mellon CERT هشدار داده است که 23 فروشنده بوت لودر UEFI تحت تأثیر این آسیبپذیری قرار گرفتهاند، اما در حال حاضر مشخص نیست که آیا محصولات آنها تحت تأثیر قرار گرفته است یا خیر.

سازنده تجهیزات اصلی (OEM) یا فروشنده سیستم عامل باید فهرست ابطال UEFI را بهروزرسانی کند تا آسیبپذیریهای موجود در میانافزار و نرمافزاری را که سیستمها را با UEFI Secure Boot راهاندازی میکند، برطرف کند.